Без шанс да запазите това, което е вирус на смяна и как да се справите с него

- 1934

- 113

- Angelo Monahan

"Извинете, но ... вашите файлове са криптирани. За да получите ключ към декриптирането, спешно прехвърлете пехотата на количеството пари в портфейл ... в противен случай вашите данни ще бъдат унищожени безвъзвратно. Имате 3 часа, времето си отиде ". И това не е шега. Вирус на шифер - заплаха повече от реална.

Днес ще говорим, че програмите за злонамерена церемония, които се разпространяват през последните години.

Съдържание

- Ние криптираме всичко!

- Начини за разпределение на вирусите на смяна

- Как се държи екриптераторът на заразен компютър

- Как да излекувате компютър от криптиране

- Правилната процедура за началото на криптирането

- Какво да направите, ако файловете вече са криптирани

- Ако файловете не декриптират

- Как да се предпази от злонамерени злонамерени

Ние криптираме всичко!

Вирусът на Schifer (Encoder, Cryptor) е специално разнообразие от инцидентни оператори на злонамерен софтуер, чиито дейности са за криптиране на потребителските файлове и последващи изисквания за изкупуване на инструмента за декодиране. Сумите от откуп започват някъде от 200 долара и достигат десетки и стотици хиляди зелени парчета хартия.

Преди няколко години само компютри, базирани на прозорци, бяха подложени на атаките на този клас. Днес обхватът им се разшири до привидно добре защитени Linux, Mac и Android. В допълнение, видовото разнообразие от енкодери непрекъснато нараства - новите продукти се появяват един след друг, които имат нещо, което да изненада света. И така, силната пандемия на WannaCry възникна благодарение на "пресичането" на класическия троянски-сейър и мрежовия червей (злонамерена програма, която се разпространява чрез мрежи без активното участие на потребителите).

След Wannacry се появиха не по -малко изискана Петя и лош заек. И тъй като „бизнесът за криптиране“ носи добър доход на собствениците, можете да сте сигурни, че те не са последните.

Все повече и повече криптирания, особено тези, които са виждали светлината през последните 3-5 години, използват постоянни криптографски алгоритми, които не могат да хакнат нито прилагането на ключовете, или други съществуващи средства. Единственият начин за възстановяване на данните е да използвате оригиналния ключ, който нападателите предлагат да купят. Въпреки това, дори прехвърлянето на необходимата сума не гарантира получаването на ключа. Престъпниците не бързат да разкрият своите тайни и да загубят потенциална печалба. И какъв е смисълът да изпълнят обещанията си, ако те вече имат пари?

Начини за разпределение на вирусите на смяна

Основният път на неизправност на частните потребители и организации е имейл, по -точно, файлове и връзки, прикачени към буквите.

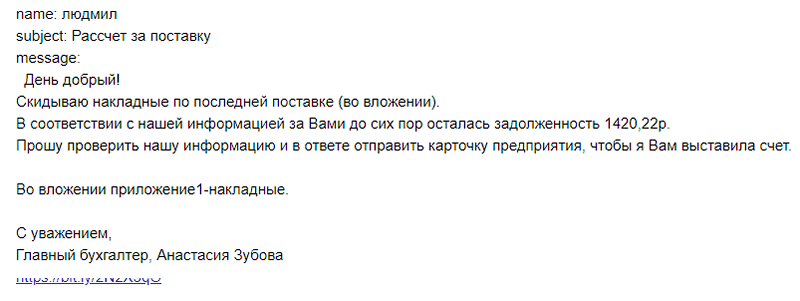

Пример за такова писмо, предназначено за „корпоративни клиенти“:

Кликнете върху връзката или стартирането на файла Trojan подканява съдържанието на буквата. Нападателите често използват следните истории:

- "Спешно изплатете дълга за заем".

- "Искът за искане е подаден в съда".

- „Платете глоба/вноска/данък“.

- "Демокуларно плащане на комунални услуги".

- "О, това си на снимката?"

- „Лена поиска спешно да ви го предаде“ и t. Д.

Съгласете се, само знаещ потребител ще реагира на такова писмо с предпазливост. Повечето, без колебание, ще отворят инвестиция и ще започнат вредна програма със собствените си ръце. Между другото, въпреки виковете на антивируса.

Също така, за разпространението на криптиране се използват активно:

- Социални мрежи (бюлетин от сметките на познати и непознати).

- Вредни и заразени уеб ресурси.

- Реклама на банери.

- Изпращане чрез пратеници от хакерски акаунти.

- Детектори на сайтове и дистрибутори на кегени и пукнатини.

- Сайтове за възрастни.

- Приложение и магазини за съдържание.

Проводниците на вирусите на Shifrators често са други вредни програми, по-специално рекламни демонстранти и троянски бакдори. Последният, използвайки уязвимости в системата и софтуера, помагат на престъпника да получи отдалечен достъп до заразеното устройство. Стартирането на кода в такива случаи не винаги съвпада във времето с потенциално опасните действия на потребителя. Докато бекдор остава в системата, нападателят може да проникне в устройството по всяко време и да започне криптиране.

За да заразят компютрите на организациите (в края на краищата, те могат да изтръгнат повече от домашните потребители) се разработват по особено изискани методи. Например, Petya Trojan проникна в устройствата чрез модула за актуализиране на данъчната сметка MEDOC.

Криптите с функциите на мрежовите червеи, както вече беше споменато, се разпределят чрез мрежи, включително Интернет, чрез уязвимостите на протоколите. И можете да се заразете с тях, без да правите нищо. Най -опасните потребители на рядкото -екентната Windows OS са най -опасни, тъй като актуализациите са затворени от добре познатите вратички.

Някои зли, като WannaCry, експлоатират уязвимостите на 0-дневен (нулев ден), тоест тези, които разработчиците на системи все още не знаят. Уви, невъзможно е напълно да издържате на инфекция по този начин, но вероятността именно вие сте сред жертвите, които дори не достигат 1%. Защо? Да, защото злонамерен софтуер не може да зарази всички уязвими машини. И макар да очертава нови жертви, разработчиците на системи успяват да пуснат спестовна актуализация.

Как се държи екриптераторът на заразен компютър

Процесът на криптиране, като правило, започва незабелязан и когато знаците му станат очевидни, за да запазят данните късно: по това време вредността криптира всичко, до което е достигнал. Понякога потребителят може да забележи как разширението се е променило в някои отворени файлове на папките.

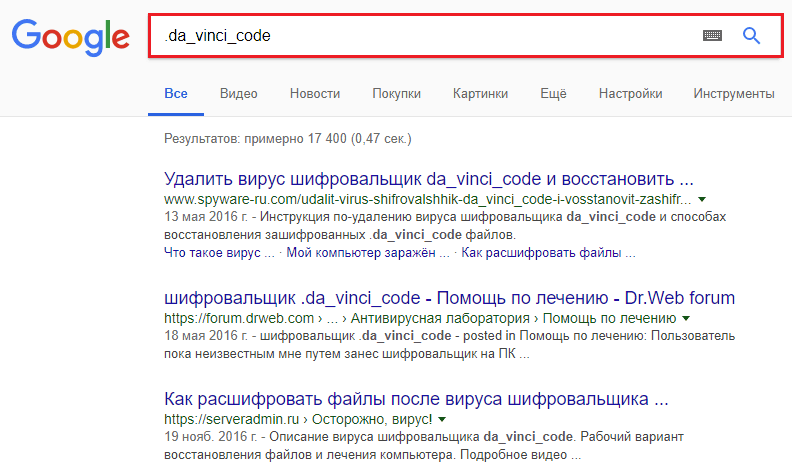

Причинен вид на досиетата на ново и понякога второ продължение, след което те престават да отварят, абсолютно показва последствията от атаката за криптиране. Между другото, за разширяването, което получават повредените обекти, обикновено е възможно да се идентифицира злото.

Пример за това какво може да бъде разширения на криптирани файлове:. Xtbl, .Кракен, .Сезар, .da_vinci_code, .Codercsu@gmail_com, .Crypted000007, .no_more_ransom, .Decoder Globeimposter V2, .Украсен, .rn и t. Д.

Има много опции и утре ще се появят нови, така че няма много смисъл да се изброят всичко. За да се определи вида на инфекцията, е достатъчно да се захранват няколко разширения към системата за търсене.

Други симптоми, които косвено показват началото на криптиране:

- Появата на екрана на секунда от прозорците на командния ред. Най -често това е нормално явление при инсталиране на актуализации на системата и програмите, но е по -добре да не го оставяте без внимание.

- UAC иска за стартиране на програма, която няма да отворите.

- Внезапно рестартиране на компютъра с последващо имитация на системата на системата за проверка на дисковете (възможни са други вариации)). По време на „проверката“ има процес на криптиране.

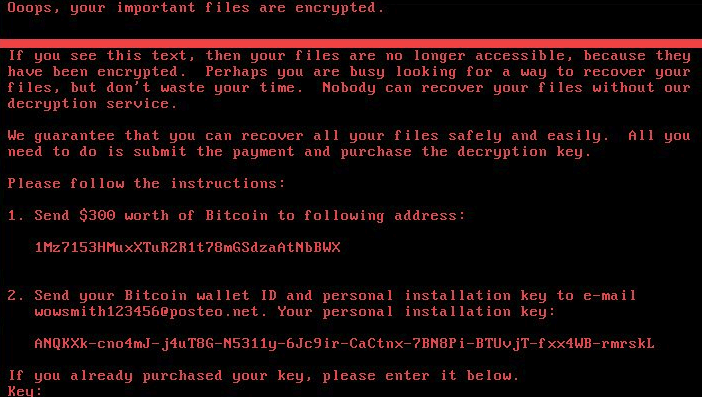

След успешния край на злонамерената операция на екрана се появява съобщение, изискващо покупка и различни заплахи.

Разходи криптират значителна част от потребителските файлове: снимки, музика, видео, текстови документи, архиви, поща, база данни, разширения на файлове и т.н. Д. Но в същото време те не докосват обектите на операционната система, защото нападателите не се нуждаят от заразения компютър, за да работят. Някои вируси заменят записите за зареждане на дискове и секции.

След криптиране от системата, като правило, всички копия на сянка и точки за възстановяване се премахват.

Как да излекувате компютър от криптиране

За премахване на злонамерената програма от заразената система е проста - почти всички антивируси могат лесно да се справят с повечето от тях. Но! Наивно е да се вярва, че да се отървеш от виновника ще доведе до решение на проблема: изтрийте вируса или не, но файловете все още ще останат криптирани. В допълнение, в някои случаи това ще усложни последващото им декодиране, ако е възможно.

Правилната процедура за началото на криптирането

- Щом забелязахте признаците на криптиране, Незабавно изключете мощността на компютъра, като натиснете и задържате бутона Мощност за 3-4 секунди. Това ще спести поне част от файловете.

- Създайте диск за зареждане или флаш устройство с антивирусна програма на друг компютър. Например, Kaspersky Rescue Disk 18, Drweb LiveDisk, ESET NOD32 LIVECD и t. Д.

- Изтеглете заразената кола от този диск и сканирайте системата. Отстранете намерените вируси с опазване (в случай че са необходими за декодиране). Само след това Можете да изтеглите компютър от твърд диск.

- Опитайте се да възстановите криптирани файлове от копия на Shadow със системни средства или да използвате приложения за трета страна за възстановяване на данните.

Какво да направите, ако файловете вече са криптирани

- Не губи надежда. Безплатни изобразени комунални услуги за различни видове злонамерен софтуер са публикувани в сайтовете на разработчиците на антивирусни продукти. По -специално тук се събират комунални услуги от Аваст И Касперски лаборатории.

- След като определихте вида на енкодера, изтеглете правилната помощна програма, Не забравяйте да го направите копия повредени файлове и се опитайте да ги дешифрирате. Ако успеете, дешифрирайте останалите.

Ако файловете не декриптират

Ако нито една полезност не е помогнала, вероятно сте страдали от вирус, който все още не съществува.

Какво може да се направи в този случай:

- Ако използвате платен антивирусен продукт, свържете се с услугата за поддръжка. Изпратете няколко копия на повредени файлове в лабораторията и изчакайте отговор. Ако има техническа възможност, те ще ви помогнат.

Между другото, Д -р.Уеб - Една от малкото им лаборатории, която помага не само на своите потребители, но и на всички жертви. Можете да изпратите заявка за декодиране на файл на тази страница.

- Ако се окаже, че файловете са разглезени безнадеждно, но те са от голяма полза за вас, те остават да се надяват и да изчакат спестяващия продукт ще бъде намерен някой ден. Най -доброто, което можете да направите, е да оставите системата и файловете в състояние, както е, тоест напълно изключете и не използвате твърдия диск. Изтриване на неизправност на файлове, преинсталиране на операционната система и дори неговото актуализиране може да ви лиши от И този шанс, Тъй.

Плащането на откуп не е вариант, тъй като вероятността да получите ключ е да се стремите към нула. Да, и няма нужда да финансирате криминален бизнес.

Как да се предпази от злонамерени злонамерени

Не бих искал да повтарям съветите, които всеки от читателите чува стотици пъти. Да, установете добър антивирус, а не да натискате подозрителни връзки и blablabla - това е важно. Както обаче показа животът, магически таблет, който ще ви даде 100% гаранция за сигурност, днес не съществува.

Единственият ефективен метод за защита срещу изнудници от този вид - Резервно резервно копие За други физически медии, включително облачни услуги. Резервно копие, резервно копие, резервно копие ..

- « Как да конфигурирам E -mail на телефона за Android и iOS

- Windows от нулата как да възстановите настройките на фабричната система на лаптоп »