Вашите файлове бяха криптирани - какво да правите?

- 3760

- 169

- Jordan Torp

Една от най -проблемните вредни програми днес е Trojan или вирус криптиране на файлове на потребителския диск. Някои от тези файлове могат да бъдат декриптирани, а други все още не са. Ръководството дава възможни алгоритми на действията и в двете ситуации, начини за определяне на специфичния тип криптиране на не повече откуп и услуги за откуп на ID, както и кратък преглед на програмите за защита срещу сложни вируси (Ransomware).

Има няколко модификации на такива вируси или трианги-носители (и новите постоянно се появяват), но общата същност на работата се свежда до факта, че след инсталирането на компютъра вашите файлове на документи, изображения и други, които са потенциално важни, са Криптиран с промяна в разширяването и премахване на оригинални файлове, след това получавате съобщение във файла README.txt, че всички ваши файлове са били криптирани и за тяхното декриптиране трябва да изпратите определена сума на нападателя. Забележка: В актуализацията на създателите на Windows 10 Fall имаше вградена защита срещу вируси за сифеза.

Какво да направите, ако всички важни данни са криптирани

Като начало, някаква обща информация за криптиране на важни файлове на техния компютър. Ако важни данни на вашия компютър са били криптирани, първо не трябва да изпадате в паника.

Ако имате такава възможност, от компютърен диск, на който се е появил вирус на магьосника (Ransomware), копирайте някъде на външно устройство (флаш устройство), пример на файл с текстова заявка за нападател за декодиране, плюс копие на Криптиран файл и след това, при възможности, изключете компютъра, така че вирусът да не може да продължи криптирането на данните и да извърши останалите действия на друг компютър.

Следващата стъпка е да разберете какъв точно вирусът е криптирал вашите данни, използвайки наличните криптирани файлове: за някои от тях има декодери (някои ще посоча тук, някои са посочени по -близо до края на статията), за Някои - все още няма. Но дори и в този случай можете да изпратите примери за криптирани файлове до антивирусните лаборатории (Kaspersky, DR. Уеб) за изучаване.

Как да разбера? Можете да направите това с Google, като намерите дискусии или тип криптиране, за да разширите файла. Услугите също започнаха да се появяват, за да определят вида на откупа.

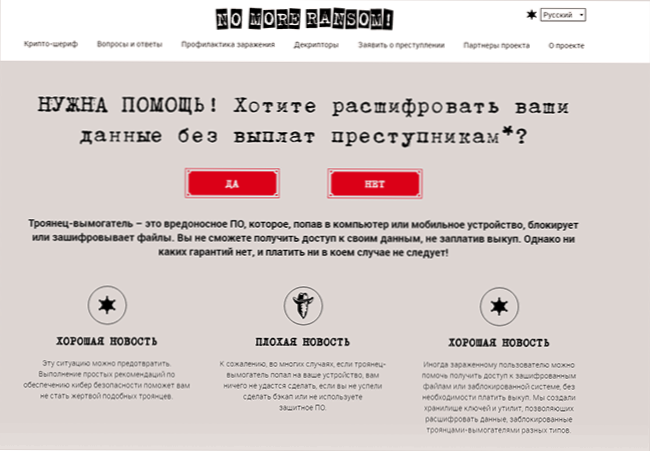

Няма повече откуп

No More Ransom е активно развиващ се ресурс, поддържан от разработчиците на сигурност и достъпен във версията на руски език, насочен към борба с вирусите с криптиране (Trojans -Robbers).

С късмет, повече откуп не може да помогне за дешифриране на вашите документи, бази данни, снимки и друга информация, изтеглете необходимите програми за декодиране, както и да получите информация, която ще ви помогне да избегнете подобни заплахи в бъдеще.

На No More Ransom можете да опитате да дешифрирате вашите файлове и да определите вида на вируса на Sipper, както следва:

- Щракнете върху "Да" на основната страница на услугата https: // www.Nomoreansom.Org/ru/индекс.Html

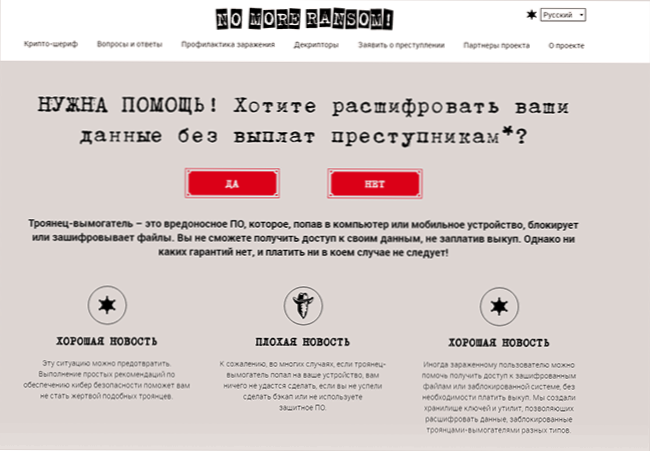

- Ще се отвори страницата „Крипто-Шеп“, където можете да изтеглите примери за криптирани файлове с размер не повече от 1 MB (препоръчвам да изтеглите безсъдържащи се поверителни данни), както и да посочите имейл адреси или сайтове, за които измамниците изискват Покупка (или качете файла README.txt с търсене).

- Щракнете върху бутона „Проверете“ и изчакайте завършването на чека и неговия резултат.

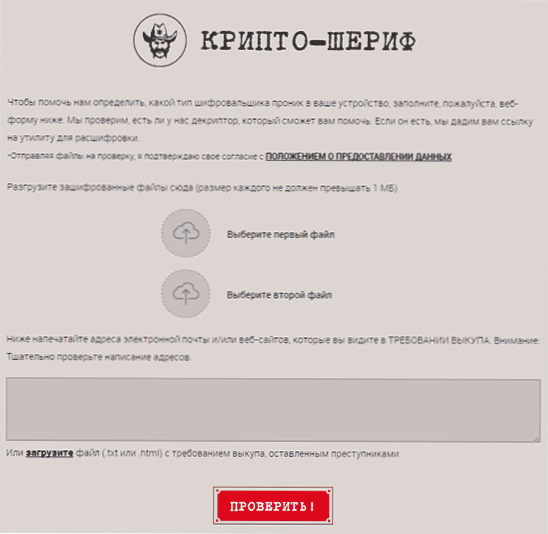

Освен това на сайта са достъпни полезни секции:

- Определящите са почти всички комунални услуги, съществуващи в текущото време за дешифриране на файлове, криптирани вируси.

- Превенция на инфекцията - Информация, насочена предимно към потребителите на начинаещи, което може да помогне да се избегне инфекцията в бъдеще.

- Въпроси и отговори - информация за тези, които искат да разберат по -добре работата на вируси за криптиране и действия в случаите, когато сте изправени пред факта, че файловете на компютъра са били криптирани.

Днес няма повече откуп е може би най -подходящият и полезен ресурс, свързан с декриптиране на файлове за руски език, препоръчвам да.

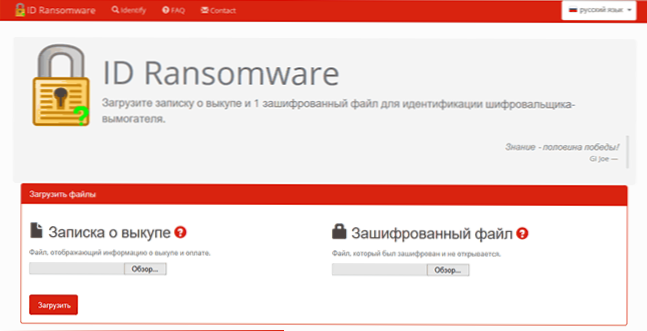

Id откуп

Друга такава услуга е https: // id -ransomware.Malwarehunterteam.Com/(Вярно, не знам колко добре работи за руски варианти на вируса, но си струва да опитате, да нахрани услугата пример за криптиран файл и текстов файл, изискващ покупка).

След като определите вида на криптирането, ако сте успели, опитайте се да намерите полезност за дешифриране на тази опция по искания като: type_ -shifor на декриптора. Такива комунални услуги са безплатни и произведени от антивирусни разработчици, например, няколко такива комунални услуги могат да бъдат намерени на уебсайта на Kaspersky https: // поддръжка.Касперски.RU/вируси/полезност (други комунални услуги са по -близки до края на статията). И, както вече беше споменато, не се колебайте да се свържете с разработчиците на антивируси на техните форуми или в услугата за поддръжка по пощата.

За съжаление, всичко това не винаги помага и не винаги има декодери на работни файлове. В този случай сценариите са различни: много нападатели на плащания, насърчаващи ги да продължат тази дейност. Някои потребители се подпомагат от програми за възстановяване на данните на компютъра (тъй като вирусът, правейки криптиран файл, делектира редовен важен файл, който теоретично може да бъде възстановен).

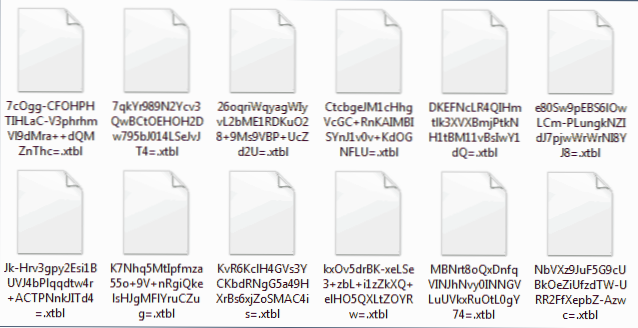

Компютърните файлове са криптирани в XTBL

Една от последните опции за вируса на монитора криптира файлове, заменяйки ги с файлове с разширение .XTBL и име, състоящо се от произволен набор от знаци.

В същото време на компютъра се публикува текстов файл.TXT с приблизително следното съдържание: „Вашите файлове бяха криптирани. За да ги дешифрирате, трябва да изпратите кода на имейл адреса [email protected], [email protected] или [email protected]. След това ще получите всички необходими инструкции. Опитите за дешифриране на файловете ще доведат независимо до неотменима загуба на информация “(адресът на пощата и текста може да се различава).

За съжаление, начин за дешифриране .Понастоящем XTBL не е (веднага щом се появи, инструкцията ще бъде актуализирана). Някои потребители, които имат наистина важна информация за компютърния доклад за антивирусните форуми, че са изпратили 5000 рубли или друга необходима сума на авторите на вируса и са получили декодер, но това е много рисковано: не можете да получите нищо.

Какво да правя, ако файловете са били криптирани в .Xtbl? Моите препоръки изглеждат както следва (но те се различават от тези, които са на много други тематични сайтове, където например препоръчват незабавно да изключите компютъра от мрежата или да не изтриете вируса. Според мен това е излишно и в комбинация от обстоятелства може дори да е вредно, но вие решавате.):

- Ако знаете как да прекъснете процеса на криптиране, като премахнете съответните задачи в дозатора за задачи, изключване на компютъра от интернет (това може да е необходимо условие за криптиране)

- Не забравяйте или запишете кода, който нападателите изискват да изпратят на имейл адреса (само не към текстовия файл на компютъра, за всеки случай, така че той също да не се окаже криптиран).

- Използване на Malwarebytes Antimalware, пробна версия на Kaspersky Internet Security или DR.Уеб лекува. Изтрийте вируса, криптиране на файлове (всички тези инструменти се справят с това). Съветвам ви да се редувате, като използвате първия и втория продукт от списъка (обаче, ако имате инсталиран антивирус, инсталирането на втория „отгоре“ е нежелателно, тъй като може да доведе до проблеми в компютъра.)

- Изчакайте декодер от която и да е антивирусна компания. На преден план тук лабораторията Kaspersky.

- Можете също да изпратите пример за криптиран файл и необходимия код за [email protected], Ако имате копие от същия файл в нешифрована форма, изпратете го и аз. На теория това може да ускори появата на декодера.

Какво не трябва да се прави:

- Преименувайте криптирани файлове, променете разширението и ги изтрийте, ако са важни.

Това е може би всичко, което мога да кажа за криптирани файлове с разширение .XTBL в даден момент.

Файловете са криптирани по -добре_call_saul

От последните шифрови вируси - по -добре обадете се Saul (Trojan -ransom.Win32.Сянка), настройване на разширение .Better_call_saul за криптирани файлове. Как да дешифрирате такива файлове все още не е ясно. Онези потребители, които са свързани с лабораторията на Касперски и DR.Уеб получи информация, че не можете да направите това засега (но все пак се опитайте да я изпратите - повече проби от криптирани файлове от разработчици = по -вероятно да намерите метода).

Ако се окаже, че сте намерили метод за декриптиране (t.E. Той беше положен някъде, но аз не следих), моля, споделете информация в коментарите.

Троян-Рансом.Win32.Аура и Троян-Рансом.Win32.Ракни

Следващият троян, криптиране на файлове и настройка на разширения от този списък:

- .Заключен

- .Крипто

- .Кракен

- .AES256 (не непременно този троянец, има и други, които установяват същото разширение).

- .Codercsu@gmail_com

- .Enc

- .Ошит

- И други.

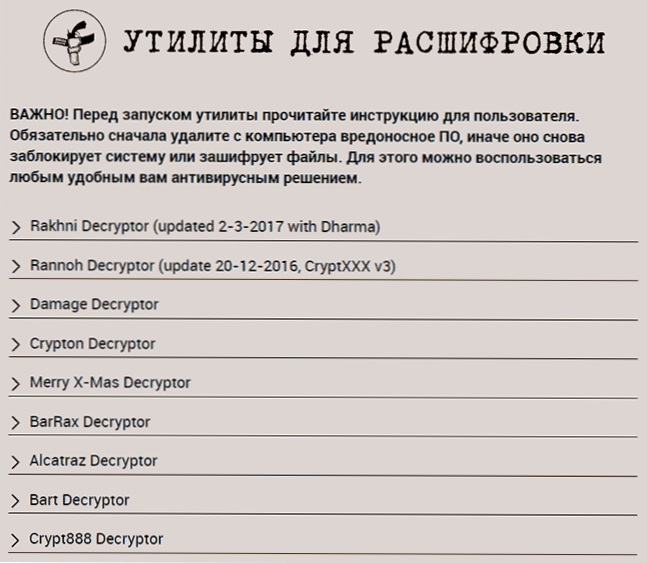

За да декриптира файловете след работата на тези вируси, уебсайтът на Kaspersky има безплатна помощна програма Rakhnidecryptor, достъпна на официалната страница http: // поддръжка.Касперски.RU/вируси/дезинфекция/10556.

Има и подробни инструкции за използването на тази помощна програма, показваща как да възстановя криптираните файлове, от които бих, за всеки случай, да премахна елемента „Изтриване на криптирани файлове след успешно декодиране“ (въпреки че, мисля, че всичко ще бъде в ред с Опцията за задаване).

Ако имате лиценз за антивирусен д -р.Уеб можете да използвате безплатното декриптиране от тази компания на страницата http: // поддръжка.Drweb.Com/нов/free_unlocker/

Друга опция за вируса на Sipper

По -рядко се намират и следните троянци, криптиране на файлове и изискват пари за декодиране. Според тези връзки има не само помощни програми за връщане на вашите файлове, но и описание на знаците, които ще ви помогнат да определите, че имате този вирус. Въпреки че като цяло, оптималният път: Използвайки антивируса на Kaspersky, сканирайте системата, разберете името на Trojan чрез класификацията на тази компания и след това потърсете полезност от това име.

- Троян-Рансом.Win32.Ректор - Безплатна помощна помощна програма за декодиране и използване е достъпна тук: http: // поддръжка.Касперски.RU/вируси/дезинфекция/4264

- Троян-Рансом.Win32.Xorist е подобен троян, който показва прозореца с искане за изпращане на платен SMS или контакт от E -Mail, за да получи инструкции за декриптиране. Инструкции за възстановяване на криптирани файлове и XoristDecryptor Utility за това са на страницата HTTP: //.Касперски.Ru/вируси/дезинфекция/2911

- Троян-Рансом.Win32.Ранох, Троян-Рансом.Win32.Fury - Rannochdecryptor Utility http: // поддръжка.Касперски.RU/вируси/дезинфекция/8547

- Троян.Енкодер.858 (XTBL), троянски.Енкодер.741 и други със същото име (при търсене чрез антивирусен д -р.Уеб или излекувайте своите) и различни номера - опитайте да търсите в интернет на име Troyan. За някои от тях има Dshpenth помощни програми от DR.Web, също така, ако не сте успели да намерите полезността, но има лиценз за д -р.Web, можете да използвате официалната страница http: // поддръжка.Drweb.Com/нов/free_unlocker/

- Cryptolocker - За дешифриране на файлове след работа Cryptolocker можете да използвате сайта http: // decryptcryptolocker.com - След като изпратите пример за файл, ще получите ключ и помощна програма за възстановяване на вашите файлове.

- На сайта https: // bitbucket.Org/jadacyrus/ransomwareramovalkit/Изтегляне на комплект за премахване на откуп за откуп - голям архив с информация за различни видове криптиране и декриптиране (на английски)

Е, от последните новини - Лаборатория Касперски, заедно с служители на реда от Холандия, разработиха декриптор на Ransomware (http: // Noransom.Касперски.Com) Да декриптираме файлове след Coinvault, но в нашите ширини това изнудване все още не е намерено.

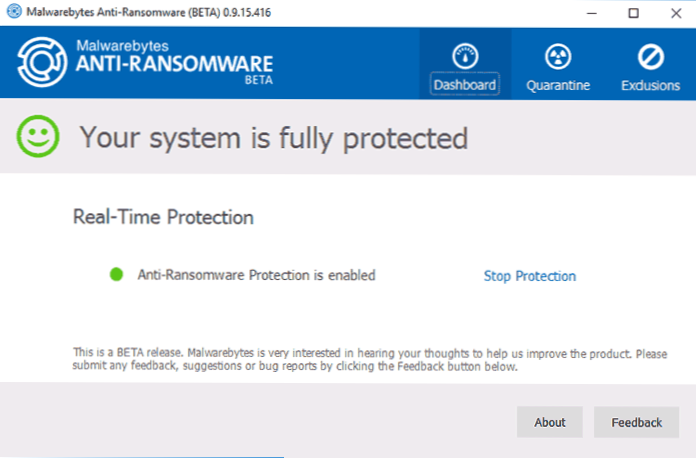

Защита срещу вируси за криптиране или откуп

Тъй като откупът се разпространява, много производители на антивируси и средства за борба с злонамерените програми започнаха да вземат своите решения, за да предотвратят работата на криптиране на компютър, сред тях те могат да бъдат разграничени:- MALWAREBYTES ANTI-RANSOMWARE

- BitDefender Anti-Ransomware

- Winantiransom

Но: Тези програми не са предназначени за декодиране, а само за предотвратяване на криптиране на важни файлове на компютъра. Както и да е, ми се струва, че тези функции трябва да бъдат реализирани в антивирусни продукти, в противен случай се получава странна ситуация: потребителят трябва да държи антивируса на компютъра, средство за борба с рекламния и злонамерен софтуер, а сега също така анти-Ransomware Utility, плюс полезност, плюс плюс помощ, плюс полезност, плюс полезност, плюс полезност, плюс полезност, плюс полезност, плюс полезност, плюс полезност, плюс помощ, плюс полезност, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс помощ, плюс анти-Ransomware. анти-експлоатация.

Между другото, ако изведнъж се окажете, че имате какво да добавите (тъй като не мога да имам време да наблюдавам какво се случва с методите на декриптиране), докладвайте в коментарите, тази информация ще бъде полезна за други потребители, които са се сблъскали проблемът.