DDOS атаки срещу вас какво е, какво е опасно, как да се биете

- 4563

- 230

- Ray Ward

„Хакерите са сериозни хора и ловуват по голям начин и„ малка риба “, като сайт за развъждане на хамстери или скромен онлайн магазин на китайския шмот, е безинтересен. DDOS атаки? Не, не съм чувал. Да, и какво да се притеснявам, защото моят сайт е много Maaaaleniki “, някои собственици на малки интернет проекти спорят нещо подобно.

Е, сън, жители на Багдад. Всичко е спокойно, ако не вземете предвид, че всеки мрежов ресурс е под заплаха от хакерска атака - не само сайт или уеб приложение, но и ... обикновен домашен компютър, смартфон, телевизия с достъп до интернет, и т.н. Д. И така, какво е DDOS атака и как може да ви навреди лично.

Съдържание

- По концепции

- Кой, кого и защо

- Видове и продължителност на DDOS атаки

- Как да определите, че вашият сървър или сайт са атакувани

- Как да предотвратите и спрете атаката, ако тя вече е започнала

По концепции

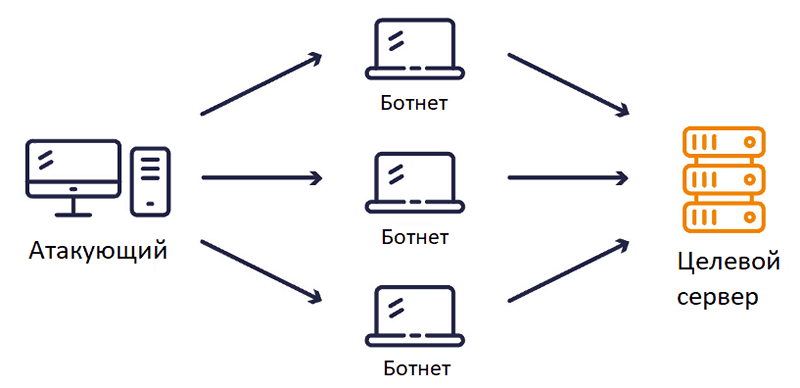

Концепция DDOS или ДИзвратено ДЕниал Oе СERVICE означава „разпределен отказ да се поддържа“ - атакувана атака срещу мрежовия ресурс, за да го доведе до състояние, когато не може да обработи входящи заявки. И не по някакъв начин, но като го попълните с огромен брой такива заявки.

Разбира се, за да изхвърлите всеки сървър, заявките от един компютър очевидно не са достатъчни. Следователно хакерите използват зомби мрежи (ботнети), състоящи се от мрежови устройства (компютър, смартфони, таблети, смарт телевизор, умни домакински уреди), заразени с програмата Trojan, която предоставя на нападателя с функциите на дистанционното управление.

Троянът може да не даде присъствието си в заразена кола, докато не получи екип от хакер. И тогава DDOS-Atak започва много устройства едновременно се обръщат към сървъра на жертвата и по този начин го деактивират.

Разпределеният отказ от поддръжка (DDOS ATAK) се извършва чрез компютърни устройства, чието поставяне надхвърля границите на една локална мрежа. Тя се различава от DOS атаки (отказ на услуга), където участва само един компютър или една локална мрежа.

Големите зомбита имат милиони заразени устройства. Собствениците на последния често не подозират, че техниката им живее таен живот и вреди на някого. И дори да се научи, някой мисли за това така: „След като не ме притеснява, нека момчетата го използват“. Това обаче е много опасно небрежност, тъй като DDOS-Trojan често има и други „полезни“ (не за вас, разбира се) функции: отдалечен достъп до системата на заразеното устройство, събиране на поверителни данни (вход, пароли, банкови проблеми) , спам бюлетин от собственик на електронни кутии, минни криптовалути и t. Д.

Но дори и да имате "чист" троянец, способен само на атаки, ще има и голяма вреда от него. В крайна сметка той използва хардуерните ресурси на вашето оборудване и запушва мрежовия канал, което намалява производителността и скоростта на интернет връзката няколко пъти от няколко пъти.

Кой, кого и защо

DDOS -atak е въздействие, насочено към определен мрежов ресурс, който преследва доста категорични цели - парализирайте работата, причинява материални вреди, дискредитира собственика в очите на клиентите и партньорите. Често подобни атаки са част от сложната верига на киберпрестъпността, която е крайната цел на която е хакването на сървъра с по -нататъшна кражба или унищожаване на данни.

Мощни и дълги - високо ниво на DDOS атаки - удоволствие не е евтино. Те се срещат рядко, но с шум и осветление в пресата и се извършват от добре оборудвани киберпрестъпници и професии и хакерски общности. Целите на подобни атаки обикновено са големи богати компании, а инициаторите са или конкуренти и врагове на последните, или самите нападатели в името на ексцентризацията за прекратяване на влиянието. Често този инструмент се използва като инструмент на политически действия, например, за да се привлече вниманието или да окаже натиск върху влиятелните лица.

Средните и ниските DDOS атаки са много по -често срещано явление. Всеки ресурс, достъпен от Интернет - сайт, корпоративен сървър и дори нечий персонален компютър, може да стане тяхна жертва. Конкурентите и изнудниците също стават клиенти и изпълнители на подобни акции, но може да има просто любопитни експериментатори сред отегчените ученици.

Проблемите от извлеченията на „хакерите на майка“ обаче са не по -малко от плюсовете: ако успеят да постигнат целта, жертвата неизбежно нанася загуби и харчи енергия за премахване на последствията. Но най -опасното е, че техните по -напреднали „колеги“ могат да се възползват от работата на просрочените задължения и да се опитат например да проникнат в атакувания ресурс.

"Заместете" малък сайт или сървър със среден размер на предприятието струва доста достъпни пари. Нападателят дори няма нужда да има свой ботнет - Услугите за провеждане на DDOS атаки днес се предлагат почти законно. И не някъде в Darknet, а в мрежата на отворения свят от абонамент за абонати. Е, особено любознателните умове могат просто да изтеглят програмата с инструкциите и да направят всичко "както трябва" със собствените си ръце. За тяхна радост софтуерът за DDOS може да бъде намерен и в публичното пространство.

Професионални големи атаки се провеждат от командни центрове, разположени в различни страни по света. Центровете често по никакъв начин не са свързани с географията на зомби мрежите, които са контролирани, нито с местонахождението на самите киберпрестъпници. И това създава определени трудности при неутрализирането на подобни дейности.

Напротив, отговорността за атаките „аматьорски“ по -често се крие на тези, които са имали или преди това са имали пряка връзка с жертвата. Те по правило те нямат ресурси, които могат да им осигурят правилно ниво на защита и лесно да се натъкнат. Така че, ако вашият бизнес се опитва да навреди на DDOS, не забравяйте да се свържете с органите на реда.

Видове и продължителност на DDOS атаки

Има доста методи за провеждане на DDOS, така че повечето атаки не могат да бъдат приписани на един конкретен вариант. Обикновено те имат сложен, комбиниран характер. Но по -често се откриват следните видове атаки:

- Обемни (Обемно) - Свързано с преливането и изчерпването на мрежовата пропускателна способност.

- Ниво на приложение - Свързани с изчерпването на сървърните ресурси или конкретно приложение на сървъра, което е създадено чрез интензивно изчислително натоварване или непълни заявки.

- Нива на протокол - Свързани с работата на уязвимостта на мрежовите протоколи и насочени към изчерпване на изчислителните възможности на мрежата и междинните възли (защитни стени).

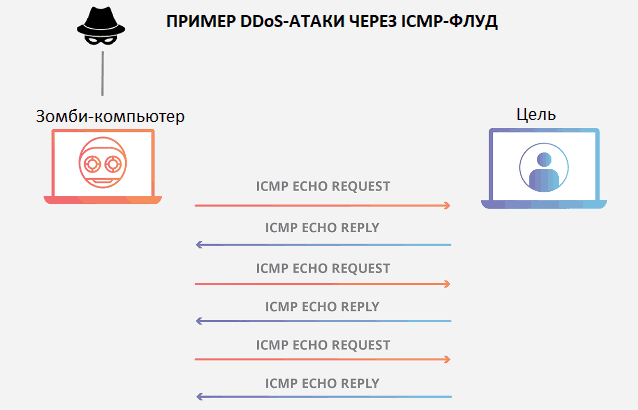

Постъпленията от обемния тип се извършват чрез изпращане на огромен брой UDP пакети или ICMP (UDP и ICMP-Flood) към случайни портове на сървъра. След получаване на едно или друго, атакуваната система връща отговори на изпращачите, което само подобрява запушването на мрежовия канал.

Атаките на нивото на допълнение (най -често срещаните) се изпращат на сървърни програми с прекомерно брой пакети HTTP/ HTTPS/ SNMP, които трябва да бъдат обработени или непълни заявки HTTP (HTTP flood), така че сървърът да стои в очакване на техния липсващи части.

Атаките на нивото на протокола се извършват чрез „бомбардиране“ на сървър-victims от непълните SYN (SYN-FLOOD) заявки за създаване на голям брой полуремирани (непотвърдени) TCP връзки и по този начин да блокират възможността за обработка на законни (непотвърдени) TCP връзки и по този начин да се блокират възможността за обработка на законни (непотвърдени) TCP връзки и по този начин да се блокират възможността за обработка на законни (непотвърдени) TCP връзки и по този начин да се блокират възможността за обработка на законни (непотвърдени) TCP връзки и по този начин да се блокират възможността за обработка на законни (непотвърдени) TCP връзки и по този връзки. Друго разнообразие от атаки от този тип е да се изпраща фрагментирани или прекомерно големи ICMP пакети, за да се вземат ресурси на сървъра, за да ги приведат в стандартен формуляр.

В Didos Ataki се използват и други видове наводнения, например наводнение Mac, който е предназначен да деактивира мрежовите превключватели, DNS наводнение, използван за неутрализиране на DNS сървърите и т.н.Д.

Какъвто и да е методът на атака, човек винаги се основава на едно нещо - изчерпването на ресурсите на атакувания възел е.

Продължителността на въздействието върху жертвата е ограничена само от възможностите и желанието на нападателя. Повече от половината от атаките на DDOS продължават по -малко от един ден. Около една трета - по -малко от час. Останалите продължават от два дни до няколко седмици, а най -малката част е повече от един месец.

Как да определите, че вашият сървър или сайт са атакувани

От началото на въздействието до момента, в който атакуваният ресурс престава да реагира на заявки, най -често (но не винаги) минава няколко часа. Ако имате време да предприемете защитни мерки, могат да се избегнат сериозни последици. Но за това трябва да знаете какви имплицитни признаци на атака са.

И така, това, което Didos Atak се проявява:

- Входящият и понякога изходящ мрежов трафик на атакуващия възел се увеличава значително и има тенденция към по -нататъшен растеж. Обемът на трафика към определени пристанища нараства значително.

- Увеличаването на натоварването на процесора и RAM се увеличава.

- При работата на сървърните приложения възникват различни грешки - от „заминаването“ на отделните функции до пълната невъзможност за стартиране.

- По -голямата част от клиентите адресират същите функции на приложението или сайта, например, отваря конкретна страница.

- Страниците се зареждат бавно на атакуващия сайт, отделните функции не се изпълняват, възникват грешки. Понякога със признаци на атака сайтът блокира хостинг доставчика, за да се предпази от излагане на невинни съседи.

- В дневниците на атакуващия сървър и мрежови устройства голям брой заявки на клиенти, които се отстяват географски един от друг (зомби мрежи от заразени компютри).

- Клиентите, които нямат тези знаци, са масово адресирани до сайта, който традиционно има аудитория, обединена по език или местоположение (City Portal). Например, от други градове и страни.

Тези симптоми, в допълнение към последните две, се срещат не само в атаките на хакери, но и с други проблеми на мрежовите ресурси. Единственият знак е причината за укрепване на вниманието. Но ако има две или повече, е време да предприемете защитни мерки.

Как да предотвратите и спрете атаката, ако тя вече е започнала

Много собственици на сайтове са убедени, че една атака, ако тя вече се използва, е по -лесна и по -евтина за изчакване, защото най -често те са краткосрочни. Обикновено това е така, но ако е успял да попадне под въздействието на високо ниво, което продължава няколко дни, борбата не е лесна и скъпа:

- Ако сайтът е публикуван на виртуален сървър, го прехвърлете на разпределеното. Може би атаката не е насочена към вас, а към един от съседните обекти.

- Свържете услугите в арсенала, от които има специални комплекси за защита от хардуер от DDOS, тъй като само софтуерните методи в такива случаи са неефективни.

Ефектите от средни и ниски мощност (наводнение) могат да се опитат да разсъждават самостоятелно чрез проследяване и блокиране на източниците на заявки. Това обаче няма да отнеме много по -малко време, отколкото атаката продължава.

Много по -правилно е да обърнете малко внимание на създаването на мрежови ресурси, преди да бъдете нападнати.

Ето приблизителен списък на това, което трябва да се направи първо:

- Инсталирайте на защитата на сайта от ботове, където е възможно.

- Анализирайте дневниците, определете ненадеждни адреси и домейни и блокирайте достъпа до вашия ресурс завинаги.

- Забранете ICMP заявява обработката. Ако забраната е невъзможна - ограничете.

- Използвайте филтри и анализатори на мрежовия трафик, преди да влезе в сървъра.

- Откажете да използвате потенциално уязвим софтуер на сървъра и това, което е установено, поддръжка в текущото състояние. Свържете средствата за наблюдение на състоянието на системата и програмите.

- Инсталирайте квоти за използване на хардуерни ресурси.

- Увеличете мрежовата пропускателна способност и подчертайте отделен канал за административен достъп.

- Увеличете лимита с максималния брой HTTP съединения.

- Намалете максимума на едновременните половин TCP връзки с един клиент и времето за тяхното задържане.

- Изолиране на услуги, предназначени за администриране от външен достъп.

- Използвайте готови решения за защита на DDOS, които имат вашия хостинг доставчик и търговски компании на трети страни.

И ако е възможно, разпределете най -важните уеб ресурси според различни сървъри, които не са свързани помежду си. Така че в случай на атака срещу един, други остават достъпни.

Може би тези мерки няма да ви осигурят сто процента защита срещу заплахи, но определено ще намалят вероятността им десет пъти.

Успех и сигурност!

- « Как да използвам флаш инструменти на Android

- Как да направите снимка за целия екран при обаждане »